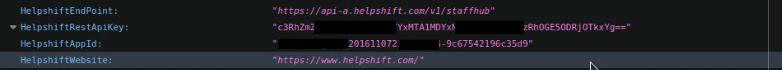

Инструмент для обнаружения конечных точек JS

В этой статье я поделюсь одним из своих недавних открытий, который в основном связан с файлами JS. В котором я расскажу вам, как эти файлы JS помогут вам найти ошибки высокой степени серьезности.

Что хранят в себе скрытые файлы и папки на веб-сервере?

Доброго времени суток! Сегодня я хочу рассказать, что содержат в себе скрытые папки и файлы на веб-сервере.

Поиск потенциально уязвимых хостов при помощи сканера nuclei

Сегодня мы рассмотрим установку nuclei на vps, отсортируем стандартые шаблоны по ключевому слову, произведем сканирование средствами masscan, nuclei.

Google Dorks Hacking Database

300 Google Dorks (2022-2023) intitle:"index of" "download.php?file=" intitle:"index of "phpunit.yml" inurl:"wp-content" intitle:"index.of" intext:wp-config.php intext:"index of" inurl:json-rpc intext:"index of" inurl:jwks-rsa inurl:"wp-content" intitle:"index.of" intext:backup" intitle:"index of" "users.yml" | "admin.yml" | "config.yml" intitle:index.of conf.mysql inurl: "/wp-content/uploads" intitle:"index of" "docker-compose.yml" intext:pom.xml intitle:"index of /" intext:"Index of" intext:"backup.tar" intext:"Index of" intext:"backend/" Index of" intext:"source_code.zip intext:"Index of" intext:"/etc" intext:"Index of" intext:"bitbucket-pipelines.yml" intext:"Index of" intext:"plugin/" intext:"Index of" intext:"backup.tar" intitle:...

Справочник по XSS

Особенности синтаксиса HTML в проведении XSS атак. Один из основных методов защиты сайтов от XSS-уязвимостей - это использование различных фильтров на вводимые пользователем символы. В данной заметке описаны особенности синтаксиса HTML, позволяющие обходить эти фильтры.

Как был взломан Designforum.ru

Как правило, в приложениях электронной коммерции конфиденциальные данные передаются с использованием протокола SSL. На его основе между Web-броузером и Web-сервером устанавливается зашифрованное соединение, в рамках которого передаваемые данные защищены от прослушивания. При разработке протокола SSL преследовалась единственная цель: обеспечить невозможность перехвата пакетов с помощью сетевых анализаторов пакетов. С использованием этих средств злоумышленники извлекают из передаваемых данных конфиденциальную информацию. Для выявления вторжений протокол SSL является единственным существенным препятствием. В большинстве систем SSL для сбора данных о сетевой деятельности используются средства анализа пакетов. Если передаваемые данные...

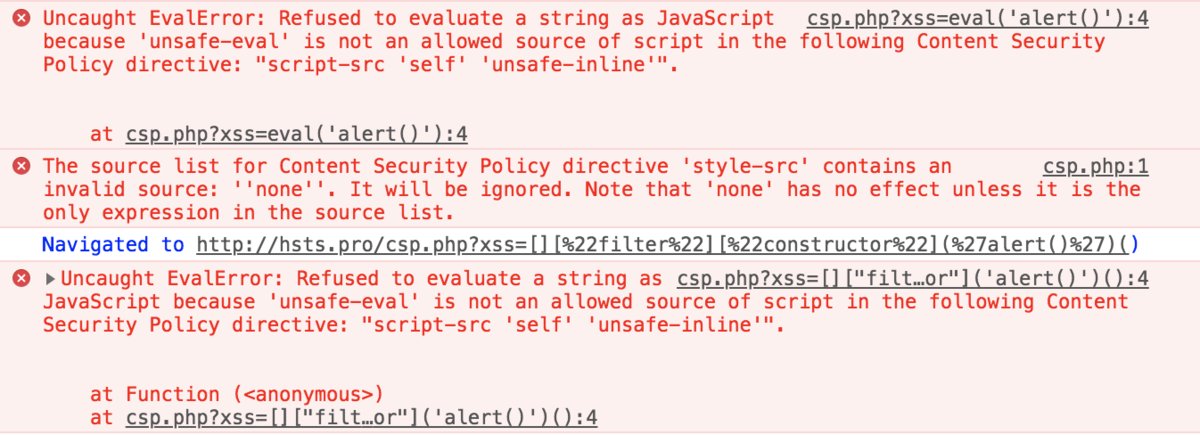

Изучаем новую крутую технику обхода CSP

Политика защиты контента (CSP) — это механизм, встроенный в браузеры, который позволяет защититься от XSS-атак. Он описывает браузеру безопасные источники загрузки ресурсов, таких как JavaScript, стили, изображения, фреймы. Основной способ использования политики — блокировка недоверенных JS, что сводит к минимуму вероятность успешной эксплуатации XSS. Например, если в заголовке CSP указано загружать изображения только с текущего домена, то все теги со сторонними доменами будут проигнорированы. Но как провести полноценную атаку с кражей данных, если ничего нельзя отправлять на другие ресурсы?